来客にWi‑Fiを貸すのは「善意」か「リスク」か?社内資産を守りつつ利便性を提供するネットワーク設計の正解

打ち合わせに来た取引先や顧客に「Wi‑Fi使えますよ」とWi-Fiのパスワードを教えてあげる。

福岡のホスピタリティあふれるオフィスで、よく見かける光景です。

しかしその行為は、「オフィスの合鍵を渡し、金庫の前まで自由に歩かせる」のに近いかもしれません。

善意をリスクに変えないためには、「ネットワークを分ける」という考え方を、経営の常識として押さえておく必要があります。

1. 共有のパスワードが招く「内部侵入」の脅威

見えてしまう社内資産

業務で使用してるWi‑Fi(SSID)に接続するということは、その端末が社内の同じネットワーク(セグメント)に参加することを意味します。

その結果、設定次第では、

- NAS(共有フォルダ)

- 複合機・ネットワークプリンタ

- 他の社員PCや社内システム

が、来客のPCやスマホから「見えてしまう」状態になります。

ゲスト本人に悪意がなくても、「社外の端末から社内資産が参照できる」時点で、リスクが高い構成です。

悪意がなくても起きるトラブル

さらに厄介なのは、来客の端末がすでにマルウェアに感染していたケースです。

- ゲスト端末がボット化している

- ランサムウェアの潜伏期間中である

- 無意識のうちに脆弱な機器をスキャンする

といった状況で社内Wi‑Fiに参加されると、社内ネットワーク全体に感染や探索が広がるリスクがあります。

「知り合いのPCだから安心」とは限りません。

“家の玄関マットに泥が付いているかどうか”は、来てみないと分からないのと同じです。

パスワードの流出と「いつまでも有効」問題

一度教えたWi‑Fiパスワードは、

- スマホやPCに保存され続ける

- 個人の端末バックアップにまで含まれる

などして、「どこに残っているのか分からない状態」になります。

パスワードを変えない限り、

- 退職した人

- 一度だけ来た社外の業者や取引先

- その人の別の端末

からでも、建物の外や近くのカフェから社内Wi‑Fiに接続できてしまう可能性があります。

これが、「共有パスワード」が抱える本質的なリスクです。

2. プロが設計する「VLAN」という防壁

「同じ線」でも「別の道」にできる

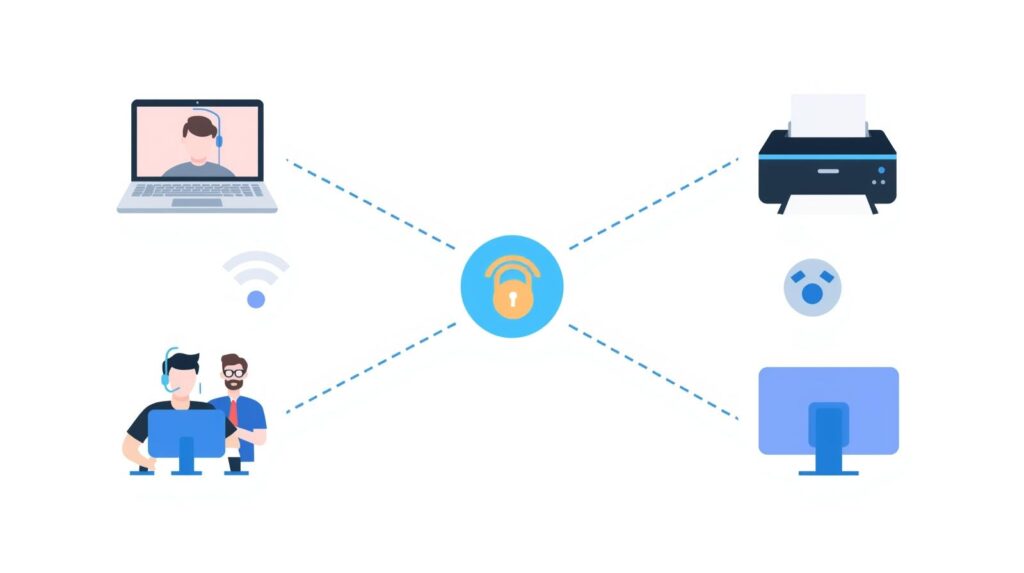

VLAN(Virtual LAN/仮想LAN)は、物理的には同じスイッチ・同じ配線を使いながら、論理的にネットワークを分割する技術です。

- 経理用ネットワーク

- 社員用ネットワーク

- ゲスト用ネットワーク

などを、IPアドレス帯や通信ルールごとに分けて、相互にアクセスできないようにできます。

見た目は同じLANケーブル1本でも、中で通っている「道」が別だと考えるとイメージしやすいと思います。

ゲスト専用の「出口」を作る

ゲストWi‑Fi向けには、

- インターネットへはアクセス可能

- 社内サーバーや業務システム、NASには一切到達できない

という「一方通行の専用レーン」を作るのが基本です。

具体的には、

- アクセスポイントでゲスト用SSIDを用意

- ゲストSSIDに対応するVLAN IDを設定

- そのVLANからは、ルーターの「インターネット側」にだけルーティングを許可し、社内側のサブネットへの通信は遮断

といった設計になります。

これにより、「ゲストはWi‑Fiでインターネットに出れるが、社内の何も見えない」状態が作れます。

機器の「目利き」が鍵:法人向けアクセスポイントの強み

この分離を現実的な工数で行うには、

- VLAN/マルチSSIDに対応したアクセスポイント

- VLAN/複数セグメントを扱えるルーター・L2/L3スイッチ

が必要です。

たとえば、バッファローの法人向けアクセスポイント WAPM‑2133TR シリーズなどは、

- 社員用・ゲスト用など、複数のSSIDを同時に運用

- SSIDごとにVLAN IDを割り当て

- 802.1XやRADIUS連携などの企業向けセキュリティ機能

に対応しており、1台で「隔離されたWi‑Fi」を複数張ることができます。

「どの機器ならVLAN分離まで含めた設計に耐えられるか」を見極めることが、ITインフラのプロの出番です。

3. 「おもてなし」と「防衛」を両立するスマートな運用

SSIDの使い分けで「誰がどこにいるか」を明確に

最低限押さえたいのは、

- 社員用SSID

- WPA2/WPA3など強固な暗号化

- 可能なら個人ごとのID・パスワード(RADIUS+802.1X)

- ゲスト用SSID

- VLAN分離による社内リソースからの隔離

- パスワード共有は「ゲスト専用」に限定

という役割ベースのSSID分割です。

「社員もゲストも同じSSID/同じパスワード」は、避けるべき構成です。

ゲスト用パスワードの定期更新・自動化

ゲスト用SSIDのパスワードは、

- 月替わり

- 週替わり

- 日替わり

など、一定周期で変えてしまうのが理想です。

法人向けAPやコントローラ製品の中には、

- ゲスト用の一時パスワードを自動発行

- 有効期限が切れたら使えなくする

といった機能を持つものもあり、「いつの間にか、古いパスワードが外に出回っていた」状態を防ぎやすくなります。

認証画面(キャプティブポータル)の活用

ゲスト接続時に、

- 企業ロゴ入りの簡易ポータル画面

- 「利用規約」「禁止事項」の表示

- 「同意する」ボタン

を出す「キャプティブポータル」を使うと、おもてなしとリスク管理を両立したゲストWi‑Fiになります。

- 利用者に「業務利用ではない」「不正行為は禁止」と認識してもらえる

- 万一の際に、どこまでを企業として許容しているかを示すエビデンスにもなる

という意味で、技術的な対策と組み合わせて検討したい仕組みです。

4. 経営者が今すぐ確認すべき「3つのチェック」

最後に専門用語が分からなくても、経営者・管理者として今日からチェックできるポイントを3つだけ挙げます。

チェック1

来客に教えているWi‑Fiで、社内のプリンタや共有フォルダが見えてしまわないか?

- ゲストPCから「ネットワーク」を開くと、社内のPC名やNASが表示されるか

- スマホからプリンタの設定画面にアクセスできてしまわないか

一度、ゲストに貸したつもりのWi‑Fiから、自社の資産が見えていないかを確認してみてください。

チェック2

ゲスト用Wi‑Fiと、会社の経理システムや顧客名簿が「同じネットワーク」に混在していないか?

- 経理用PCとゲスト端末が、同じIP帯(例:192.168.0.x)を使っていないか

- 複数の部門・来客が、1台のルーターから“フラットにつながっている”構成になっていないか

もしそうであれば、VLANやゲストネットワークによる分離を検討すべき段階に来ています。

チェック3

そのルーターやアクセスポイントは、何年も前の「家庭用」のままになっていないか?

- 5年以上前に設置した家庭用ルーター/APを、今もそのままゲストに開放していないか

- ファームウェア更新やサポートが終了している機種ではないか

古い家庭用機器は、VLAN分離やマルチSSID、ゲスト隔離といった機能を持たないものも多く、

結果として「同じWi‑Fi=同じネットワーク」という危険な構成になりやすいです。

まとめ:ゲストWi‑Fiは「安全なインフラ」があってこそ成り立つおもてなし

来客にWi‑Fiを提供すること自体は、今やマナーと言っていいほど当たり前になりました。

大事なのは、それが「安全なインフラの上に成り立っているかどうか」です。

- 社内資産とゲストを、VLANやマルチSSIDでしっかり分離する

- パスワードや認証の運用で、「だらだらと昔の権限が生き続ける」状態を避ける

- それでもゲストにはストレスなく使ってもらえるよう、設計を工夫する

この「目に見えないおもてなし」こそが、社内の情報と、お客様からの信頼の両方を守る仕組みです。

福岡の企業の皆様が、「善意で貸したWi‑Fi」がリスクにならないように。

T‑dotでは、既存のルーターやアクセスポイントを活かしつつ、VLAN設定やマルチSSID、ゲストネットワークの構築によって、安全なゲストWi‑Fi環境を再設計する診断を行っています。

- 今の来客Wi‑Fiは、本当に社内資産から切り離されているか?

- ルーター・APの世代や設定は、現代のセキュリティ要件に合っているか?

「うちは大丈夫か?」と少しでも不安を感じたら、一度安全なゲストWi‑Fi環境を受けてみてください。